L’éthique, le cadre juridique et le renseignement en sources ouvertes : un équilibre indispensable

Introduction

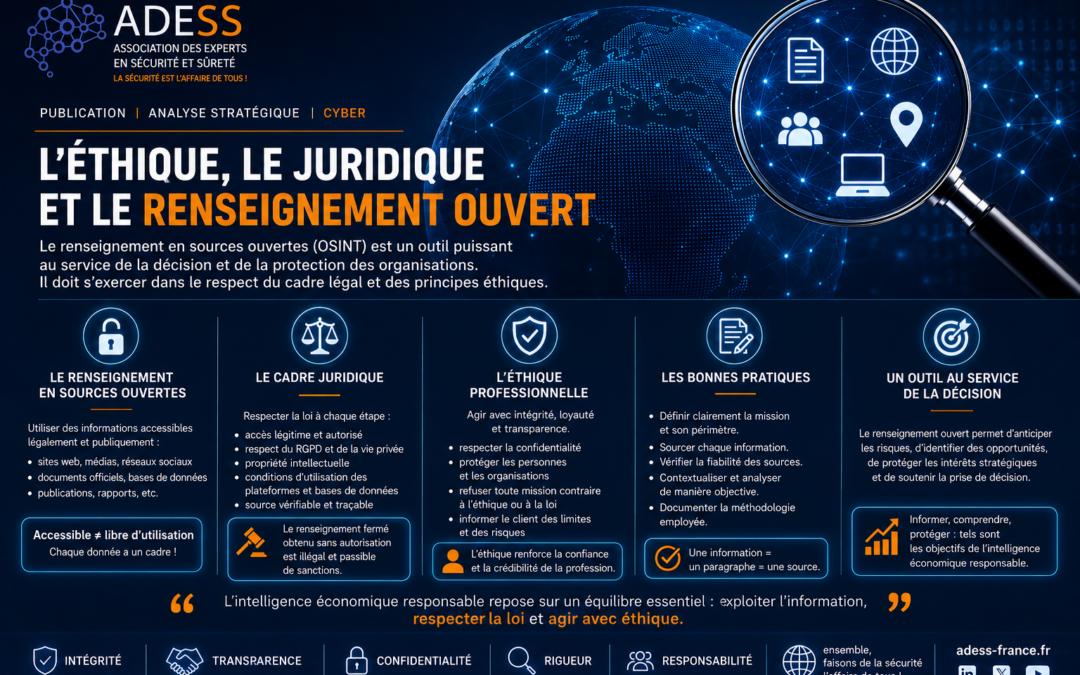

Le développement du renseignement en sources ouvertes — souvent désigné sous l’acronyme OSINT (Open Source Intelligence) — transforme profondément les pratiques d’intelligence économique, de cybersécurité et d’analyse stratégique.

Accessible, rapide et particulièrement efficace, ce mode de collecte d’informations soulève toutefois des interrogations légitimes :

où se situe la limite entre recherche d’information, respect de la loi et éthique professionnelle ?

Contrairement aux idées reçues, le renseignement ouvert ne repose pas sur des pratiques clandestines. Lorsqu’il est réalisé dans un cadre légal et méthodologique clair, il constitue un outil d’aide à la décision particulièrement précieux pour les organisations.

Comprendre les différents types de renseignement

Le renseignement peut être classé selon la nature et l’accessibilité des sources utilisées.

Le renseignement ouvert repose sur des informations accessibles publiquement : sites internet, publications officielles, réseaux sociaux, bases de données, médias ou documents administratifs. Ces informations sont consultables légalement, même si certaines plateformes nécessitent un abonnement ou un accès spécifique.

À l’inverse, le renseignement fermé concerne des données protégées par des accès restreints, des habilitations ou des dispositifs de sécurité. Toute tentative d’accès non autorisé à ce type d’information peut relever d’infractions pénales.

Entre ces deux catégories existe une zone plus complexe : le renseignement semi-ouvert. Il s’agit d’informations difficiles à obtenir, parfois accessibles indirectement ou diffusées dans des environnements techniques particuliers. Cette catégorie nécessite une vigilance renforcée sur les plans juridique et déontologique.

Le renseignement ouvert n’autorise pas tout

L’une des principales erreurs consiste à penser qu’une information disponible en ligne peut être utilisée librement sans précaution.

Avant toute collecte d’informations, plusieurs questions doivent être posées :

- L’accès à la donnée est-il légal et légitime ?

- L’information provient-elle d’une source fiable ou d’une fuite de données ?

- Les contenus peuvent-ils être réutilisés sans violer le droit d’auteur ou les conditions d’utilisation ?

- Les données collectées respectent-elles les règles relatives à la vie privée et au RGPD ?

Dans une démarche professionnelle, chaque information utilisée doit pouvoir être vérifiée, contextualisée et sourcée.

Cette rigueur méthodologique est essentielle pour garantir la crédibilité des analyses produites.

L’éthique : un pilier fondamental de l’intelligence économique

Au-delà du droit, les professionnels du renseignement économique doivent respecter des principes éthiques stricts.

En France, plusieurs organismes professionnels ont mis en place des chartes déontologiques visant à encadrer les pratiques du secteur. Ces principes reposent notamment sur :

- le respect des intérêts fondamentaux de l’État ;

- la confidentialité des informations ;

- la protection de la propriété intellectuelle ;

- le refus des missions contraires à l’éthique ou à la loi ;

- la transparence envers le client sur les limites d’une mission.

L’objectif est clair : préserver une pratique responsable du renseignement, compatible avec les exigences démocratiques et économiques.

Le renseignement ouvert comme outil d’aide à la décision

Lorsqu’il est utilisé dans un cadre légal et éthique, le renseignement en sources ouvertes constitue un véritable outil stratégique.

Il permet notamment :

- d’identifier des risques ;

- de comprendre un environnement concurrentiel ;

- d’anticiper certaines menaces ;

- de protéger les intérêts d’une organisation ;

- d’éclairer les décisions des dirigeants.

Dans les domaines de la cybersécurité, de la sûreté ou de l’intelligence économique, l’OSINT est aujourd’hui devenu un levier incontournable d’analyse et de prévention.

Conclusion

Le renseignement ouvert ne doit pas être perçu comme une pratique opaque ou incontrôlée. Bien au contraire, son efficacité repose précisément sur le respect d’un cadre juridique clair et d’une éthique professionnelle rigoureuse.

Dans un environnement numérique où l’information circule massivement, les professionnels de l’intelligence économique doivent adopter une posture responsable, transparente et méthodique.

L’avenir du renseignement en sources ouvertes dépendra de cette capacité à concilier exploitation de l’information, protection des droits fondamentaux et confiance des organisations.

L’accès à l’information ne dispense jamais du respect de la loi et de l’éthique.

Sources

- CNIL – Protection des données personnelles et RGPD

- ANSSI – Cybersécurité et sécurité numérique

- Syndicat Français de l’Intelligence Économique – Références déontologiques de la profession

- Fédération des Professionnels de l’Intelligence Économique – Charte éthique et bonnes pratiques

- Commission européenne – Réglementation numérique et protection des données

Pierre VERDIN – ID : 7319745