Ransomwares : payer ou non ? Un arbitrage stratégique au cœur de la résilience des organisations

Une menace en expansion dans un environnement de dépendance numérique

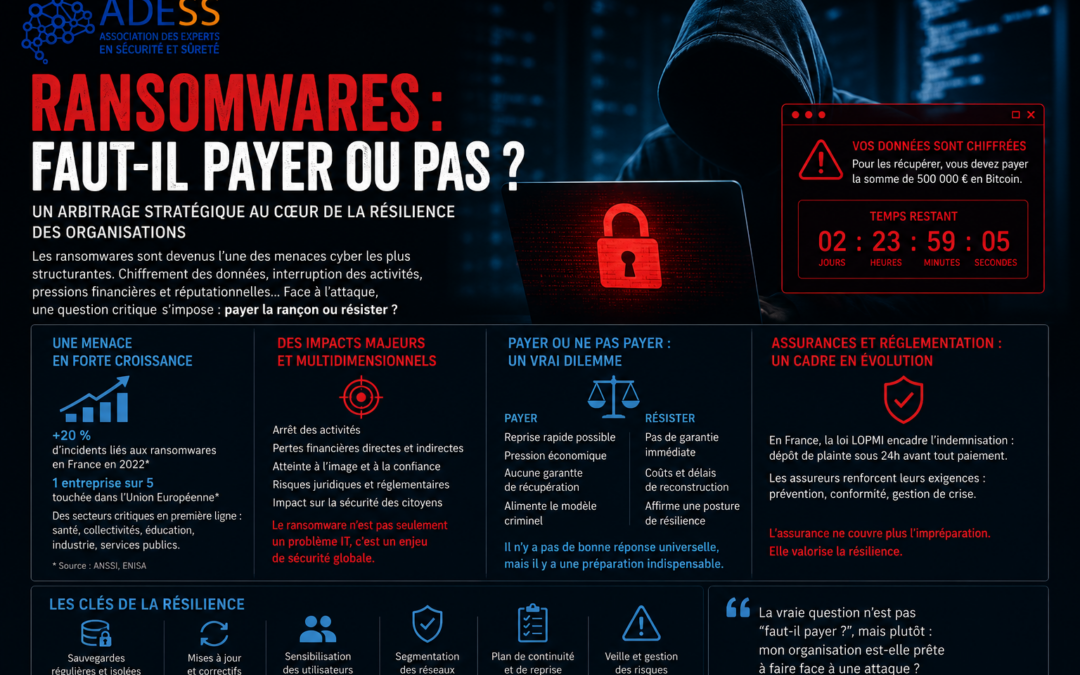

Les ransomwares, ou logiciels de rançon, se sont imposés en quelques années comme l’une des principales menaces pesant sur les organisations. Leur principe est connu : chiffrer des données critiques et exiger une rançon en échange de leur restitution. Pourtant, réduire ces attaques à leur seule dimension technique serait une erreur d’analyse.

Le ransomware a profondément évolué. Il ne relève plus d’une cybercriminalité opportuniste, mais s’inscrit désormais dans une logique structurée, organisée et internationalisée. Les organisations sont ciblées en fonction de leur dépendance aux systèmes d’information, de leur capacité de réaction et, surtout, de leur probabilité de paiement. Cette transformation fait du ransomware un véritable outil de pression économique et organisationnelle.

Dans ce contexte, la question du paiement ne peut plus être abordée de manière isolée. Elle s’inscrit dans un environnement de plus en plus contraint, où la continuité d’activité devient un enjeu central.

Une industrialisation du cybercrime au service de la rentabilité

L’un des éléments marquants de l’évolution des ransomwares réside dans leur industrialisation. Les groupes cybercriminels ne fonctionnent plus comme des acteurs isolés, mais comme des organisations structurées, capables de développer, maintenir et distribuer des outils à grande échelle.

Le modèle du “Ransomware-as-a-Service” illustre cette transformation. Il permet à des individus peu expérimentés d’exécuter des attaques à partir d’outils développés par des acteurs spécialisés. Cette mutualisation des moyens a considérablement augmenté le volume des attaques, tout en abaissant les barrières techniques à l’entrée.

Parallèlement, les attaques sont devenues plus ciblées. Les criminels privilégient les structures pour lesquelles une interruption d’activité est critique, comme les hôpitaux, les collectivités ou les entreprises industrielles. L’objectif n’est plus de multiplier les attaques, mais d’optimiser leur rentabilité.

Cette logique économique renforce un cercle vicieux : chaque rançon payée alimente le développement de nouvelles capacités offensives.

Un impact qui dépasse largement le système d’information

Une attaque par ransomware ne se limite pas à un incident technique. Elle constitue une crise à part entière, dont les effets se diffusent rapidement à l’ensemble de l’organisation.

La paralysie des systèmes entraîne une désorganisation immédiate des activités. Les services ne peuvent plus fonctionner, les données deviennent inaccessibles et les processus internes sont interrompus. À cela s’ajoutent des conséquences économiques importantes, liées à la perte d’exploitation, aux coûts de reconstruction et à l’impact sur la réputation.

Dans certains cas, notamment dans les secteurs sensibles, ces attaques peuvent avoir des conséquences directes sur la population. Elles deviennent alors un enjeu dépassant le cadre de l’entreprise pour relever de la sécurité publique.

Cette dimension systémique impose une lecture élargie du risque, qui ne peut plus être cantonnée à la seule cybersécurité.

Payer ou ne pas payer : une décision sous contrainte

La question du paiement de la rançon apparaît souvent comme un choix binaire. En réalité, il s’agit d’un arbitrage pris dans un contexte de forte contrainte.

Lorsqu’une organisation est à l’arrêt, la pression pour redémarrer rapidement peut être déterminante. L’absence de sauvegardes exploitables, l’urgence opérationnelle ou les enjeux économiques peuvent conduire à envisager le paiement comme une solution immédiate.

Cependant, cette décision comporte de nombreuses limites. Le paiement ne garantit pas la récupération des données, ni l’intégrité des systèmes. Il peut également exposer l’organisation à des formes de double extorsion, voire à de nouvelles attaques. Surtout, il contribue directement au financement des réseaux criminels, renforçant ainsi le modèle qu’il prétend combattre.

Ainsi, le paiement apparaît moins comme un choix stratégique que comme le symptôme d’une organisation insuffisamment préparée.

Un cadre réglementaire et assurantiel en pleine transformation

Face à cette menace, les autorités publiques et les acteurs économiques ont progressivement adapté leurs réponses. En France, la loi LOPMI a introduit un encadrement plus strict des conditions d’indemnisation, notamment en imposant un dépôt de plainte rapide avant tout remboursement.

Les assureurs, de leur côté, ont profondément revu leurs modèles. Des acteurs comme AXA conditionnent désormais leurs garanties à la mise en place de mesures de cybersécurité solides et à la capacité de l’organisation à gérer une crise.

Cette évolution traduit un changement de paradigme : l’assurance ne compense plus une défaillance, elle incite à la prévention et à la structuration des pratiques.

Vers une approche fondée sur la résilience

Le ransomware met en évidence une réalité essentielle : la cybersécurité ne peut plus être considérée comme un simple sujet technique. Elle relève désormais de la gouvernance des organisations.

La capacité à faire face à une attaque repose sur la mise en place de dispositifs permettant d’anticiper, de contenir et de redémarrer. Les sauvegardes isolées, la segmentation des réseaux, la formation des utilisateurs ou encore les plans de continuité ne sont plus des options, mais des éléments structurants.

Dans cette perspective, le ransomware s’inscrit pleinement dans une logique de sécurité globale, où les dimensions techniques, organisationnelles et stratégiques sont étroitement liées.

Conclusion

La question “faut-il payer ou non ?” ne constitue pas le véritable enjeu.

Elle révèle en réalité le niveau de préparation et de maturité de l’organisation face à une crise.

Dans un environnement marqué par l’interdépendance numérique et la montée en puissance des menaces, la priorité ne doit pas être la réaction, mais l’anticipation.

Le ransomware n’est pas seulement une attaque informatique :

il est un révélateur des vulnérabilités structurelles et un test de résilience stratégique.

Sources

- ANSSI

- ENISA

- Ministère de l’Intérieur

- AXA

ZIRA Rona – ID : 13232920